Connexió client Windows

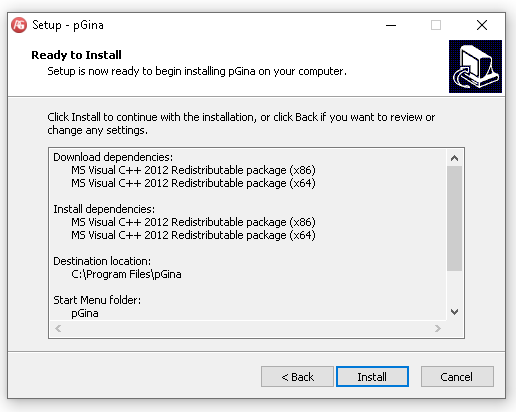

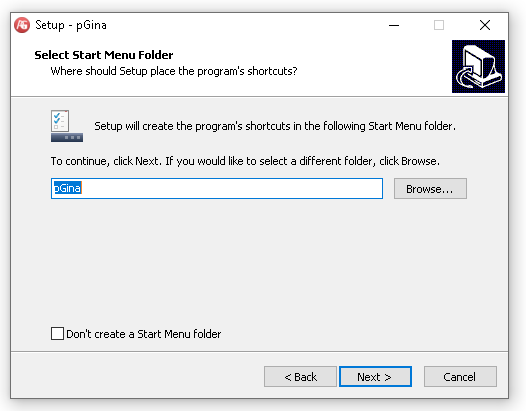

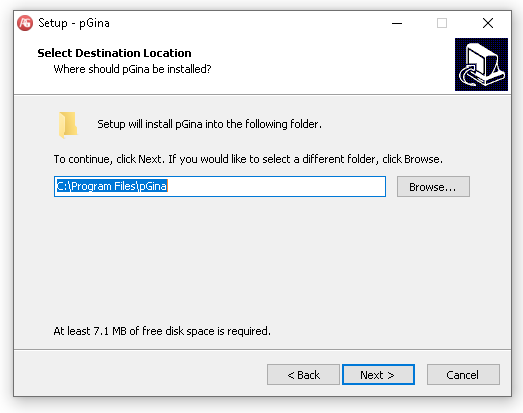

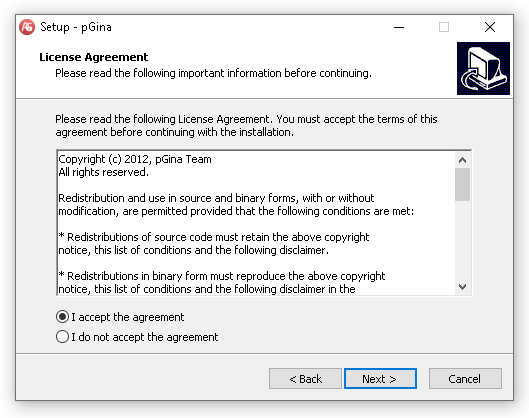

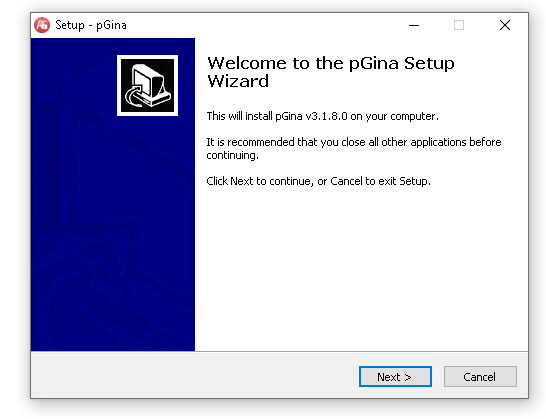

El primer que farem serà instal·lar el programa que utilitzarem després d’una cerca he trobat que l’eina que millor ens pot funcionar per connectar al nostre Windows 10 amb el servidor LDAP es pGina és una eina orientada a AD, però també és compatible algunes opcions amb LDAP, aquest es el repositori de GIT oficial

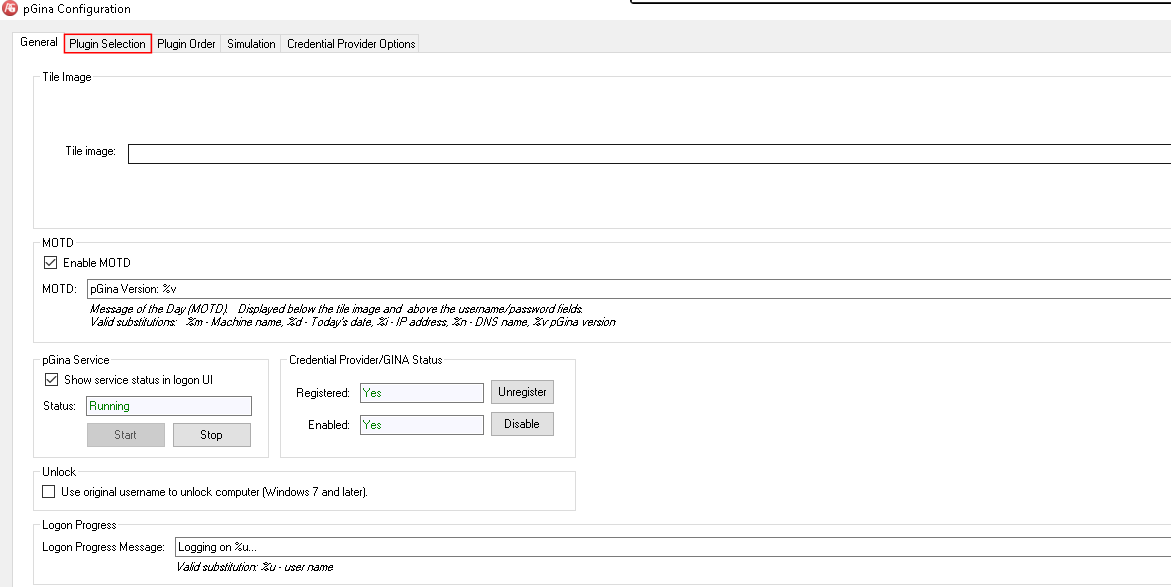

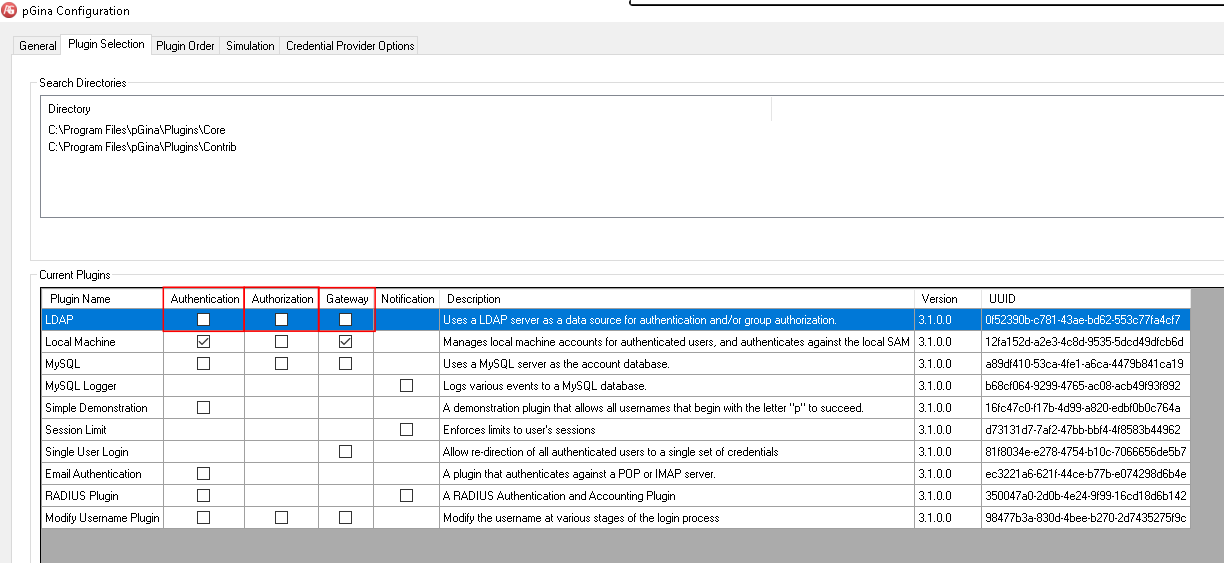

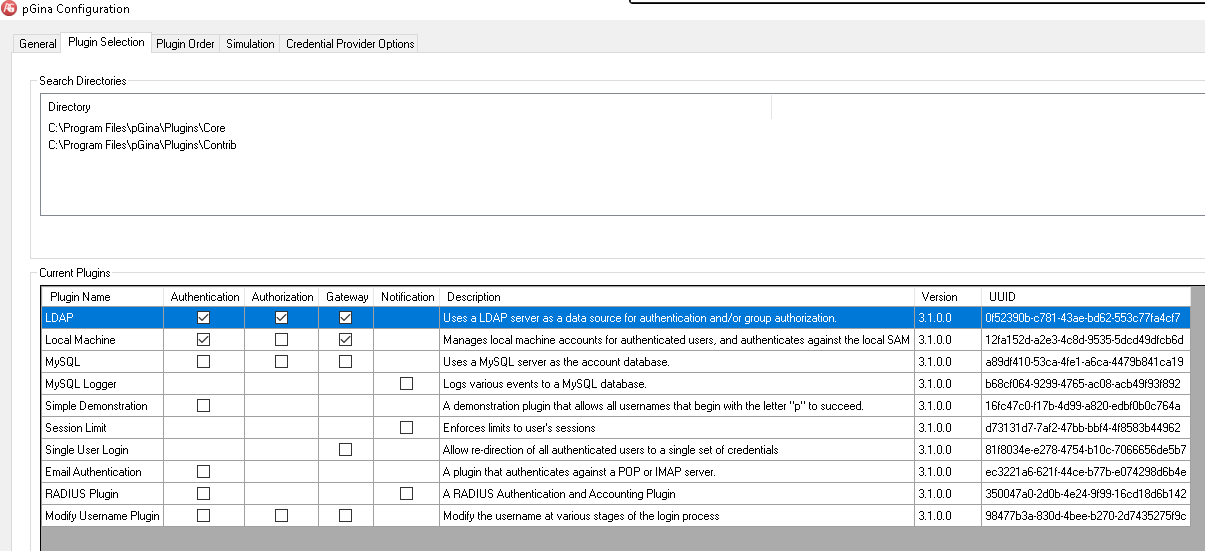

Ara el que farem una vegada el programa instal·lat obrirem al programa per primer fer una petita configuració d’activar els plugins de LDAP, per fer-ho seguirem aquest menú primer passarem de general a plugin selection, una vegada aquí activarem les 3 caselles de LDAP, i per últim donarem a aply.

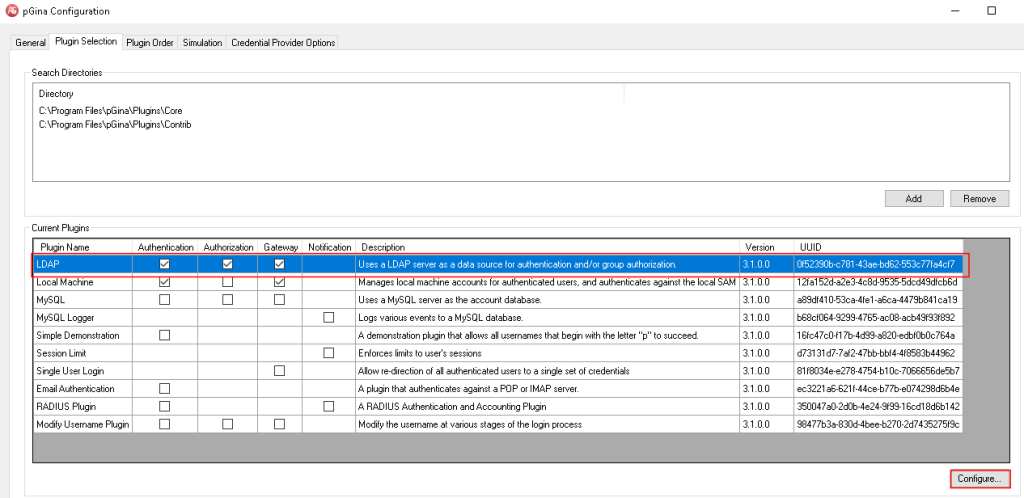

Ara el que farem amb la casella de LDAP seleccionada anirem a fer la configuració de LDAP, per entrar aquesta configuració és tan fàcil com donar-li a configurar baix a la dreta, amb casella seleccionada en blau.

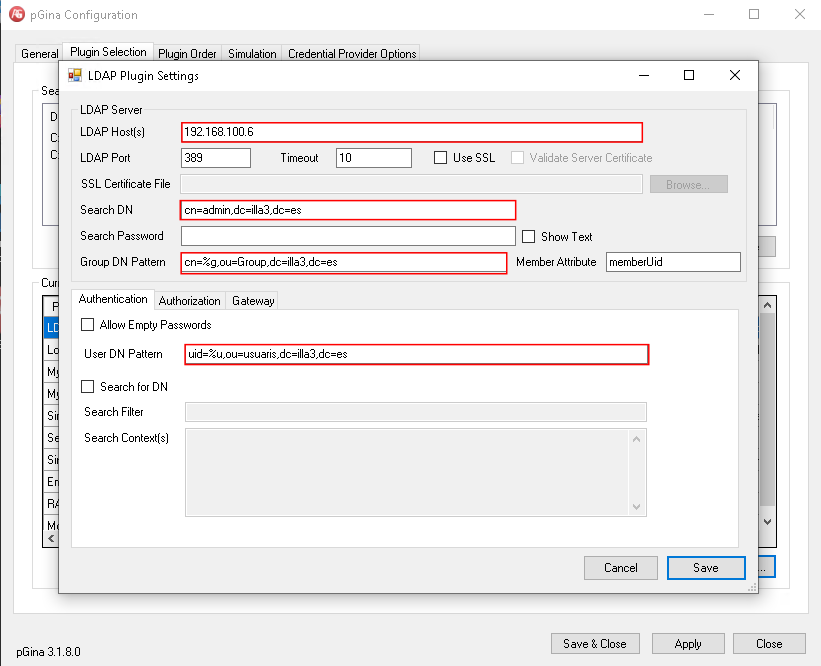

Se’ns obrirà una nova finestra on haurem d’introduir les dades del nostre servidor:

LDAP Host(s): Introduirem l’adreça IP del nostre servidor Debian (en aquest cas,

192.168.100.6).LDAP Port: El deixarem per defecte en el port

389.Search DN: Aquí posarem la base del nostre directori, que el nostre exemple és

dc=illa3,dc=es.

A la part inferior d’aquesta finestra, a la pestanya Authentication, haurem de definir el User DN Pattern. Aquest pas és vital per a que el programa sàpiga on buscar els usuaris dins de l’arbre LDAP. Utilitzarem la ruta on es troben els nostres objectes de tipus usuari: uid=%u,ou=usuaris,dc=illa3,dc=es.

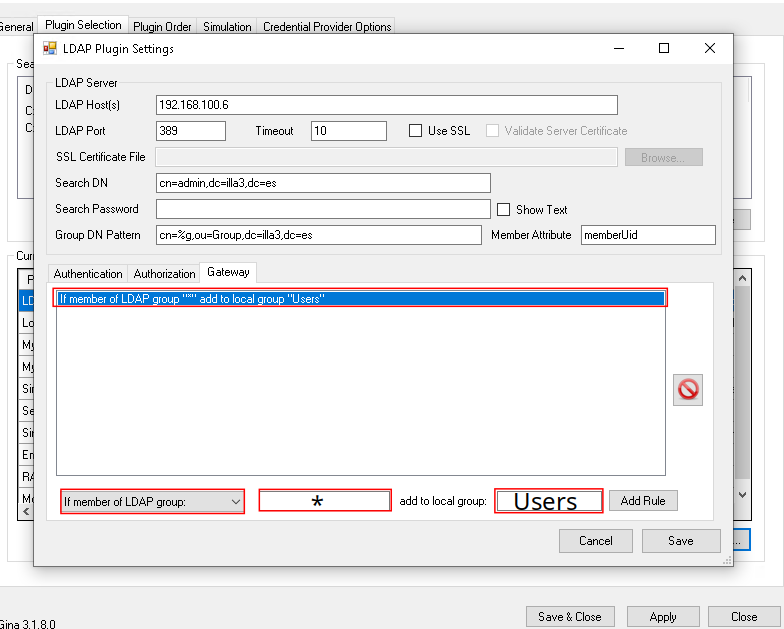

Una vegada hem configurat la comunicació amb el servidor, hem de definir què ha de fer Windows quan el servidor LDAP confirmi que l’usuari és vàlid. Per això utilitzarem la pestanya Gateway, que és l’encarregada de crear el perfil de l’usuari a la màquina local.

Dins de la configuració del plugin LDAP, anirem a la pestanya Gateway i seguirem aquests passos per definir les regles d’accés:

A la part inferior, seleccionarem l’opció “If member of LDAP group“.

Definir l’abast: En el següent quadre de text escriurem un asterisc

*. Això serveix per indicar que qualsevol usuari que estigui registrat al nostre LDAP de Debian podrà iniciar sessió.En el quadre “add to local group“, escriurem el nom del grup d’usuaris de Windows, en el nostre cas com esta en ingles el nostre sistema es Users

I per ultim pulsarem el botó Add Rule i veurem com la regla s’afegeix a la llista superior.

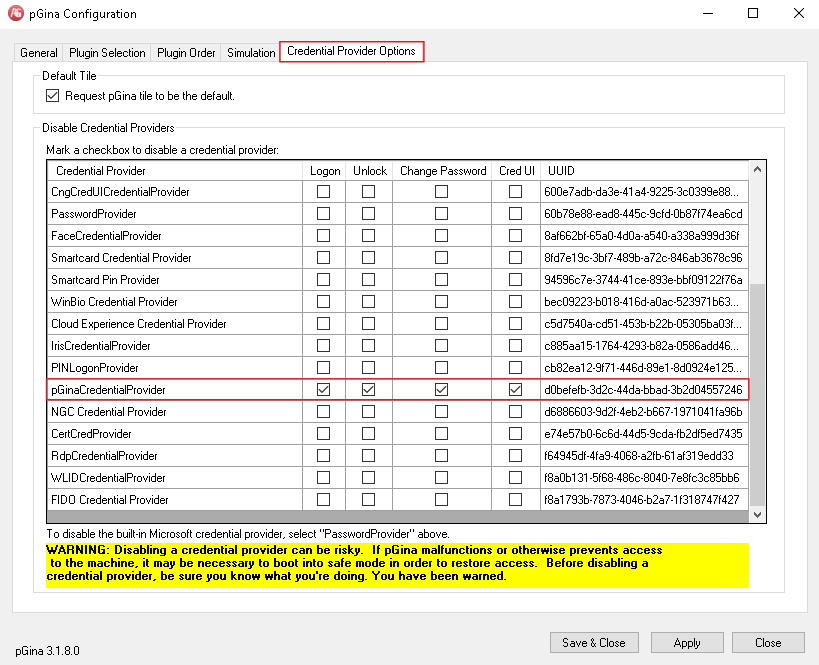

Per acabar la configuració i fer que pGina aparegui a la pantalla d’inici de Windows, anirem a la pestanya Credential Provider Options. Aquí ens assegurarem que la casella pGinaCredentialProvider estigui marcada en totes les seves columnes (Logon, Unlock, etc.).

Això permetrà que el sistema utilitzi pGina com a mètode d’entrada oficial. Per confirmar-ho, farem clic a Apply i finalment a Save & Close. Amb aquest pas, el nostre Windows 10 ja està llest per rebre usuaris del servidor LDAP.

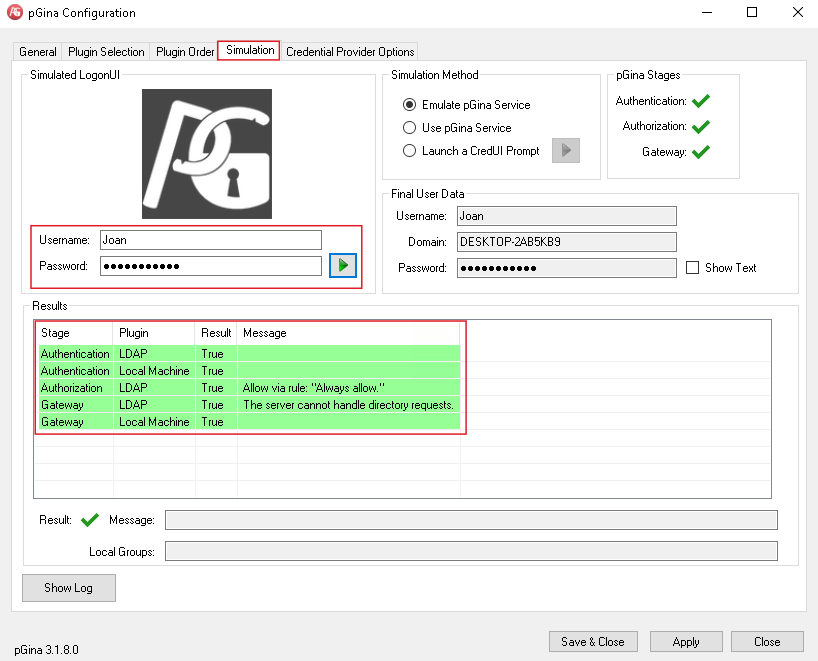

Per comprovar que tota la configuració anterior funciona correctament abans de tancar la sessió, utilitzarem la pestanya Simulation. Aquest pas és fonamental per assegurar-nos que Windows es pot comunicar amb el servidor Debian sense errors.

Introduirem les credencials d’un usuari real del nostre LDAP i li donem el botó de play. Com podem veure a la captura, si tot és correcte, els indicadors d’Authentication, Authorization i Gateway es posaran en verd amb el resultat True. Això ens confirma que el servidor LDAP ha validat la contrasenya i que pGina està llista per crear la sessió local a Windows 10.